2026年4月12日

CSAジャパン ゼロトラストWG

CCZT(Certificate of Competence in Zero Trust)

諸角昌宏

はじめに

「ゼロトラスト」という言葉が広く使われるようになった一方で、ZT・ZTA・ZTNA・SDPという関連用語が混在して使われ、混乱を招くケースが増えている。これらは互いに密接に関連しているが、指し示す概念の範囲や性格はそれぞれ異なる。本ブログでは、各用語の定義・関係性・違いを整理し、正確な理解の助けとなることを目指す。

全体像:4つの用語の関係

4つの用語は以下のような階層関係にある。ZTが最も広い概念であり、ZTA・ZTNA・SDPはそれを具体化・実装化していく階層に位置する。

すなわち、ZTという概念をシステム設計として具現化したものがZTAであり、ZTAを実現する技術カテゴリの一つがZTNA、そしてZTNAの具体的な実装アプローチがSDPである。

ZT(Zero Trust:ゼロトラスト)

定義

ZTとは「すべてのアクセスを検証する(Never Trust, Always Verify)」というセキュリティの概念・原則である。ネットワークの内側・外側を問わず、いかなるユーザー・デバイス・アプリケーションも、明示的に認証・認可されるまでは信頼しないという考え方に基づく動的・継続的な信頼評価モデルである。2010年にForrester ResearchのアナリストJohn Kindervagが提唱したことが起源とされている。

主な原則(NIST SP 800-207より)

- すべてのデータソースとコンピューティングサービスをリソースとみなす

- ネットワークの場所に関係なく、すべての通信を保護する

- 企業リソースへのアクセスは、セッション単位で付与する

- リソースへのアクセスは、ダイナミックなポリシーやその他の行動・環境属性によって決定する

- すべての資産の完全性とセキュリティ動作を監視し、測定する

- すべてのリソースの認証と認可を動的に行い、アクセスが許可される前に厳格に実施する

- 資産、ネットワークインフラストラクチャ、通信の現状について可能な限り多くの情報を収集し、セキュリティポスチャの改善に利用する

重要なポイント

ZTは製品でも技術でもなく、考え方である。「ゼロトラスト製品を導入した=ゼロトラストを実現した」とはならない。ZTはあくまで組織のセキュリティ戦略の指針であり、その実現手段がZTAである。

ZTA(Zero Trust Architecture:ゼロトラストアーキテクチャ)

定義

ZTAとは、ZTの原則を組織のシステム・インフラ・ワークフローに適用するためのシステム設計・アーキテクチャである。NIST SP 800-207が最も権威ある技術ガイドラインとして広く参照されている。

主なコンポーネント

NIST SP 800-207はZTAの論理的なコンポーネントとして以下の3つを定義している。

| コンポーネント | 略称 | 役割 |

| ポリシーエンジン | PE | アクセスの許可・拒否を最終決定する |

| ポリシーアドミニストレータ | PA | PEの決定をPEPに伝達・実行させる |

| ポリシー実施ポイント | PEP | 実際にアクセス制御を執行するゲートキーパー |

PEはトラストアルゴリズムを用いて、アイデンティティ・デバイス状態・脅威インテリジェンス・行動履歴などを総合的に評価し、動的にアクセス判断を行う。

ZTとZTAの違い

| ZT | ZTA | |

| 特徴 | 概念・原則 | 設計・構造 |

| 目的 | 「何を目指すか」 | 「どう設計するか」 |

| 具体性 | 抽象的 | 具体的(コンポーネント・データフローを定義) |

ZTNA(Zero Trust Network Access:ゼロトラストネットワークアクセス)

定義

ZTNAはゼロトラスト原則に基づくアクセス制御のカテゴリであり、VPNの代替となるケースも多いが、すべてのユースケースを置き換えるものではない。現在はZTAを構成する重要な要素として、より広い役割を担うものと位置づけられている。

VPNとZTNAの比較

| 観点 | VPN | ZTNA |

| アクセスの粒度 | ネットワーク全体への接続 | アプリケーション単位での接続 |

| 信頼モデル | ネットワーク内を信頼 | 常に検証(Never Trust) |

| 可視性 | 限定的 | 継続的なモニタリング |

| リスク | 侵害時にラテラルムーブメントが容易 | 最小権限によりラテラルムーブメントを制限 |

| スケーラビリティ | アーキテクチャ変更が困難 | クラウドネイティブで拡張が容易 |

ZTAとZTNAの違い

ZTAはゼロトラスト全体のアーキテクチャ設計であるのに対し、ZTNAはその中のネットワークアクセス制御に特化した市場カテゴリである。ZTNAはZTAを実現するための要素の一つであり、ZTAにはZTNA以外にも、アイデンティティ管理・エンドポイント管理・データセキュリティなど多くの要素が含まれる。

| ZTA | ZTNA | |

| 特徴 | アーキテクチャ設計 | 技術カテゴリ |

| 範囲 | ゼロトラスト全体 | ネットワークアクセス制御に特化 |

| 目的 | どう設計するか | どうアクセスを制御するか |

SDP(Software Defined Perimeter)

定義

SDPとは、ネットワークの境界をソフトウェアによって動的に定義するアーキテクチャアプローチである。SDPはZTNAを実現する一つのアーキテクチャであるが、ZTNAはプロキシ型など複数の実装方式を含む。

仕組みの特徴

SDPの核心は「接続前に認証する(Authenticate Before Connect)」という原則である。従来のファイアウォールが「まず接続を許可し、その後にフィルタリングする」のに対し、SDPはネットワーク接続そのものを確立する前にアイデンティティとデバイスの正当性を確認する。CSAが定義し、Google BeyondCorpと思想的に類似している。

主な構成要素は以下のとおりである。

| 構成要素 | 役割 |

| SDPコントローラ | アクセスポリシーの管理・認証の決定 |

| SDPクライアント | ユーザー側のエージェント。接続要求を送信 |

| SDPゲートウェイ | リソース側のゲートキーパー。許可された接続のみを通過させる |

単一パケット認証(SPA:Single Packet Authorization)という技術を用いて、正当なクライアントからのパケット以外にはゲートウェイの存在すら見えないよう設計されている。

ZTNAとSDPの違い

| ZTNA | SDP | |

| 特徴 | 技術カテゴリ・機能の定義 | 実装アーキテクチャ・設計アプローチ |

| 策定主体 | Gartner(市場定義) | CSA(技術仕様) |

| 目的 | 何を実現するか(What) | どう実現するか(How) |

| 関係 | より広い概念 | ZTNAを実現する手段の一つ |

多くの場合、SDPはZTNAの選択形態の一つとして採用されており、両者は実質的に重なる部分が大きいが、概念の性格は異なる。

4つの用語の総合比較

| 観点 | ZT | ZTA | ZTNA | SDP |

| 特徴 | 概念・原則 | アーキテクチャ設計 | 技術カテゴリ | 実装アプローチ |

| 範囲 | 最も広い | 広い | ネットワークアクセス制御に特化 | ZTNAの実現手段の1つ |

| 策定主体 | Kindervag/Forrester | NIST | Gartner | CSA |

| 主な規格 | — | NIST SP 800-207 | Gartnerレポート | CSA SDP仕様書 |

| 考え方 | 何を目指すか | どう設計するか | どうアクセスを制御するか | どう境界を実装するか |

真のゼロトラストを実現するには

ゼロトラストは製品を導入すれば完成するものではない。ZT・ZTA・ZTNA・SDPの各概念を正しく理解した上で、組織全体として段階的に取り組む必要がある。以下に、真のゼロトラスト実現に向けてやるべきこと・考慮すべき点を整理する。

- ZTAの全体設計から始める

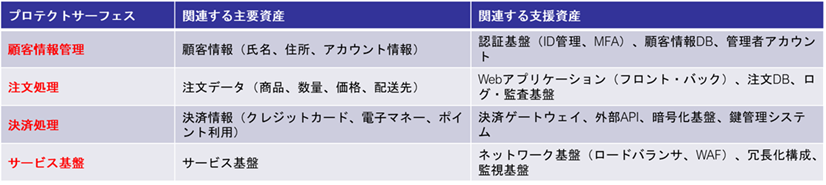

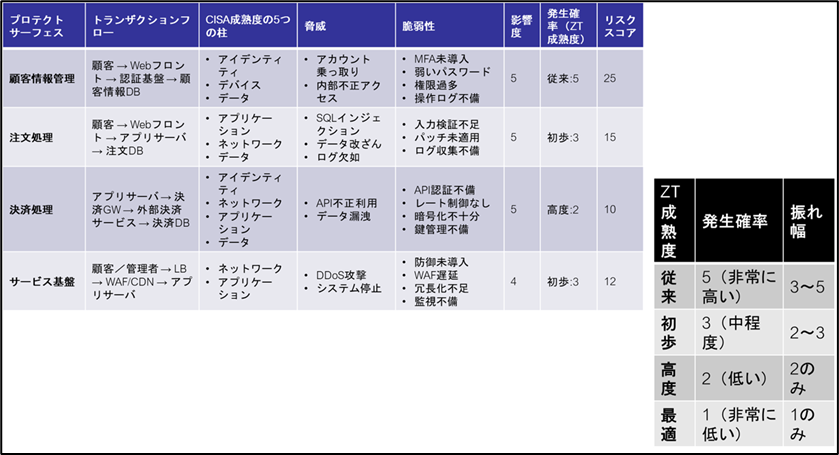

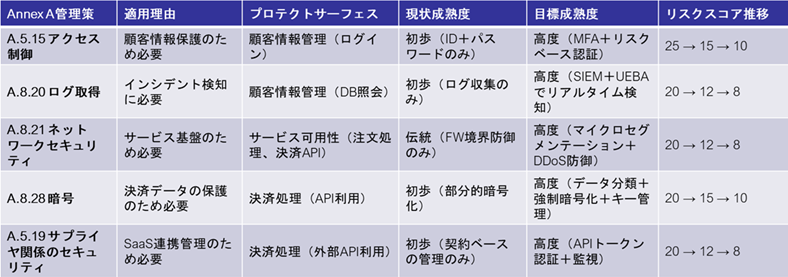

最初にやるべきことは製品の選定ではなく、ZTAの全体設計である。「何を守るか(プロテクトサーフェスの定義)」「誰が何にアクセスするか(トランザクションフローの把握)」を明確にした上で、必要な技術要素を選択する順序が重要である。ZTNAやSDPはその後に来る手段であり、目的ではない。 - アイデンティティを中核に置く

ゼロトラストの根幹はアイデンティティの継続的な検証にある。ユーザーIDだけでなく、デバイス・アプリケーション・サービスアカウント(非人間アイデンティティ)を含むすべての主体を対象に、多要素認証(MFA)・最小権限の原則・継続的な認証・認可の仕組みを整備することが不可欠である。 - 5つの柱を横断的に整備する

CISAゼロトラスト成熟度モデルが示すとおり、ゼロトラストはアイデンティティ・デバイス・ネットワーク・アプリケーション/ワークロード・データという5つの柱を総合的に整備して初めて機能する。ZTNAによるネットワークアクセス制御だけを強化しても、デバイス管理やデータ保護が脆弱であれば、ゼロトラストの実効性は限定的となる。 - 段階的・反復的なアプローチをとる

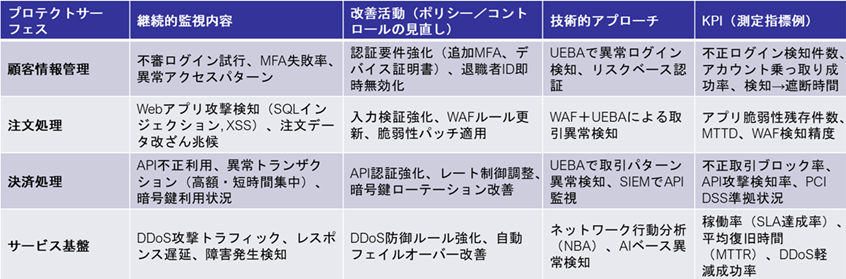

すべてを一度に変えようとすることは現実的でなく、リスクも高い。NSTACモデルが示す5ステップを参照しつつ、まず取り組みやすいプロテクトサーフェスを1つ選んでパイロット的に実施し、そこで得た知見・経験を活かしながら段階的に最も重要な資産(プロテクトサーフェス)へと対象を広げていく反復アプローチが有効である。例えば、既存のISMSを基盤として活用することで移行コストを抑えつつゼロトラストを段階的に展開することも考えられる(参考:CSAジャパン ゼロトラストWG「ISMSを基盤としたゼロトラストの展開」、2026年2月 [6])。 - 継続的な監視とポリシーの更新

ゼロトラストは一度構築すれば終わりではなく、継続的な監視・評価・改善のサイクルが本質である。SIEM・UEBAなどのツールを活用してアクセスログを常時分析し、異常を検知したらポリシーを即座に見直す体制を整えることが求められる。静的なルールに依存したままではゼロトラストの「動的な信頼の評価」という核心を実現できない。 - 組織文化とガバナンスの整備

技術面の整備と同時に、経営層の理解・支援と組織文化の変革が不可欠である。「境界の内側は安全」という従来の前提を組織全体が捨て去ることが、ゼロトラストの出発点である。NIST CSF 2.0が「ガバナンス(GV)」を独立した機能として追加したように、サイバーセキュリティを経営リスクとして位置づけ、責任の所在を明確にする体制づくりが求められる。 - ベンダーロックインへの注意

ゼロトラストを標榜する製品・サービスは数多く存在するが、特定ベンダーの製品体系に過度に依存することは長期的なリスクとなる。NIST SP 800-207が技術中立的な設計を意図しているように、オープンな標準・仕様に基づいたアーキテクチャ設計を心がけ、特定製品への過度な依存を避けることが望ましい。

以上の考慮点を整理すると、以下のとおりである。

| やるべきこと・考慮点 | 要点 |

| (1) ZTAの全体設計から始める | 製品選定より先に何を守るかを定義する |

| (2) アイデンティティを中核に置く | 人・デバイス・サービス全体をMFA・最小権限で管理する |

| (3) 5つの柱を横断的に整備する | ネットワークだけでなくデータ・デバイスなども含めて対処する |

| (4) 段階的・反復的なアプローチ | 1つのプロテクトサーフェスから始め知見を積み上げる |

| (5) 継続的な監視とポリシー更新 | 静的なルールに依存せず動的に見直し続ける |

| (6) 組織文化とガバナンスの整備 | 経営層の理解と責任体制の明確化が前提となる |

| (7) ベンダーロックインへの注意 | 特定製品依存を避け標準ベースの設計を心がける |

よくある誤解

誤解1:「ZTNA製品を導入すればゼロトラストが実現できる」

ZTNAはZTAの一要素である。ネットワークアクセス制御が改善されても、アイデンティティ管理・エンドポイントセキュリティ・データ保護が伴わなければ、ゼロトラストの実現とはいえない。

誤解2:「SDPとZTNAは同じものだ」

SDPはZTNAを実現する実装アプローチの一つであるが、ZTNAはSDP以外の技術(IDベースのプロキシ等)でも実現できる。両者は重なるが同義ではない。

誤解3:「ゼロトラストはVPNを完全に置き換えるものだ」

ZTNAはリモートアクセスにおけるVPNの有力な代替であるが、すべてのユースケースでVPNが不要になるわけではない。ZTNAはLayer 7(アプリケーション層)での制御を前提とするため、ネットワーク機器の管理やレガシーシステムへの低レイヤー接続、OT・ICS環境など、ネットワークレベルのアクセスが必要な場面ではVPNが引き続き有効である。また、既にVPNインフラを持つ組織では一度に全面移行することは現実的でない。当面はZTNAとVPNを用途に応じて使い分けながら段階的に移行していくアプローチが現実的である。

まとめ

4つの用語の関係を改めて整理する。

- ZTは「すべてを検証する」というセキュリティの概念である

- ZTAはその概念を実現するシステムアーキテクチャの設計である

- ZTNAはZTAを構成する要素の一つで、ネットワークアクセス制御に特化した技術カテゴリである

- SDPはZTNAを実現する具体的な実装アーキテクチャアプローチである

これらは階層的な関係にあり、上位の概念が下位を包含する。組織がゼロトラストを推進する際は、製品・技術の導入に先立ち、ZTの原則とZTAの設計思想を理解した上で取り組むことが重要であると考える。

参考文献

[1] NIST, “Special Publication 800-207: Zero Trust Architecture,” National Institute of Standards and Technology, 2020.

[2] CISA, “Zero Trust Maturity Model Version 2.0,” Cybersecurity and Infrastructure Security Agency, 2023.

[3] NSTAC, “NSTAC Report to the President on Zero Trust and Trusted Identity Management,” National Security Telecommunications Advisory Committee, 2022.

[4] Cloud Security Alliance, “SDP Specification v2.0,” 2022.

[5] J. Kindervag, “Build Security Into Your Network’s DNA: The Zero Trust Network Architecture,” Forrester Research, 2010.

[6] 諸角昌宏(CSAジャパン ゼロトラストWG), “ISMSを基盤としたゼロトラストの展開,” CSAジャパンブログ, 2026年2月16日. https://cloudsecurityalliance.jp/newblog/2026/02/16/isms%e3%82%92%e5%9f%ba%e7%9b%a4%e3%81%a8%e3%81%97%e3%81%9f%e3%82%bc%e3%83%ad%e3%83%88%e3%83%a9%e3%82%b9%e3%83%88%e3%81%ae%e5%b1%95%e9%96%8b/

以上